資料や記事

BeyondTrust社が発信するPAMに関する資料や記事をご用意いたしました。

〈Blog記事〉

ICAM(Identity, Credential and Access Management)とCDM(Continuous Diagnostics and Mitigation)のプログラムで政府機関のエンドポイントのセキュリティを強化する

"ICAM, CDM Programs Strengthen Government Endpoint Security"

米国では全省庁に適用できるリスク管理戦略、とりわけリモートアクセスの保護にまつわる戦略を導入する流れは、COVID-19 の流行前から始まってはいました。ただ、各省庁が大規模な形でリモートワークに対応する必要に迫られたために、この試みが加速したのです。行政管理予算局(OMB)はネットワークの境界を越えたアイデンティティ中心の手法へと進展したセキュリティ制御を大々的に発表しました。OMBはネットワークの境界を強化することが大切なのは承知していましたが、「各省庁は、単に境界を出入りするアクセスを管理するだけでなく、連邦の資産にアクセスしようとするユーザや情報システムの試みに日々さらされるというリスクを管理する基盤として、アイデンティティを使うやり方へと転換を図る必要がある」というのです。(本文)

〈Blog記事〉

アプリケーション制御およびエンドポイント特権管理において「信頼されたアプリケーション保護」をどのように構築するのか?

"How Trusted Application Protection Builds on Application Control & Endpoint Privilege Management"

Trusted Application Protection=TAP(信頼されたアプリケーション保護)は、BeyondTrustのWindows向け特権管理製品の主力機能です。TAPは、一般に使われている合法のアプリケーションを悪用した攻撃チェーンツールを阻止するコンテキストを追加することによって、マルウェア ― ランサムウェアを含む ― やフィッシング攻撃に対するセキュリティを向上させます。BeyondTrustの特権管理製品の最小特権やアプリケーション制御、アプリケーション保護の機能と一緒に使えば、組織は巷にはびこる高度になったさまざまな攻撃からユーザやセッション、エンドポイントなどを保護して、脅威にさらされる面を減らしながら、エンドユーザの生産性を常に最適化することができるのです。このブログでは、信頼されたアプリケーション保護の機能がどう進化を遂げ、どう働くかを簡単に述べ、短いビデオを添えた例もいくつかご紹介します。(本文)

〈Blog記事〉

新型コロナウイルス対応でのリモートワークについての考慮点

"IT Considerations for Supporting Remote Workers due to the Coronavirus Epidemic"

コロナウィルスの拡散に伴い、世界中の企業が事務所を閉鎖してリモート業務を指示している中、業務の継続性の保障のためにオンラインやリモートのサポートツールへの需要が増加中。従業員の勤務形態がリモートへと変化すると、柔軟で適用力のある、かつスケーラブルなリモートテクニカルサポートの必要性が生じ、同時に厳しいセキュリティ要件に継続して遵守も引き続き必要。このような難しい時期には的確なリモートサポートソフトウェアを選択し、企業のサービスデスクの生産性とセキュリティを担保することが重要だが、その時に考慮すべき事項とは。(本文)

〈ホワイトペーパー〉

ジャストインタイム(JIT)の特権アクセス管理(PAM)ガイド

The Guide to Just-In-Time Privileged Access Management

特権アカウントはいまや、組織のあらゆるところに存在しています。しかし従来の水際で食い止める方式のセキュリティ技術では、その境界線の内側でのみしか特権アカウントを保護することができません。ジャストインタイム(JIT)の特権アクセス管理(PAM)で企業全体で特権アクセスの脅威にさらされる要因を劇的に減らす事により、リスクの低減に役立ちます。JIT PAMを導入することは、必要な場合に、必要な最短の期間のみ、適切な特権をIDが与えられることを意味します。このプロセスは完全に自動化されておりエンドユーザに干渉せず、意識されることもありません。

〈ホワイトペーパー〉

REMOTE SUPPORT BUYER’S GUIDE

貴社ヘルプデスクに最適なソリューションを選定するためのベンダーと製品の評価基準

リモートサポートの選定者は、成熟して機能が豊富な製品を探す必要がありますが、正確にはどういう事でしょうか。

このバイヤーズガイドでは、 組織が中小企業、大企業、IT サービスのいずれかあっても、最新のサービスデスク環境を実現するために不可欠と考えられる機能に焦点を当てていきます。

リモートサポートソリューションの評価プロセス全体を通じて、下記の要件を留意してください。

▶ 総所有コスト(TCO)

▶ 価値実現までの時間

▶ 統合

▶ 長期的展望

最も重要な要件に対応することは、サービスデスクの強化につながります。

「5.このガイドの使い方」より

〈ホワイトペーパー〉

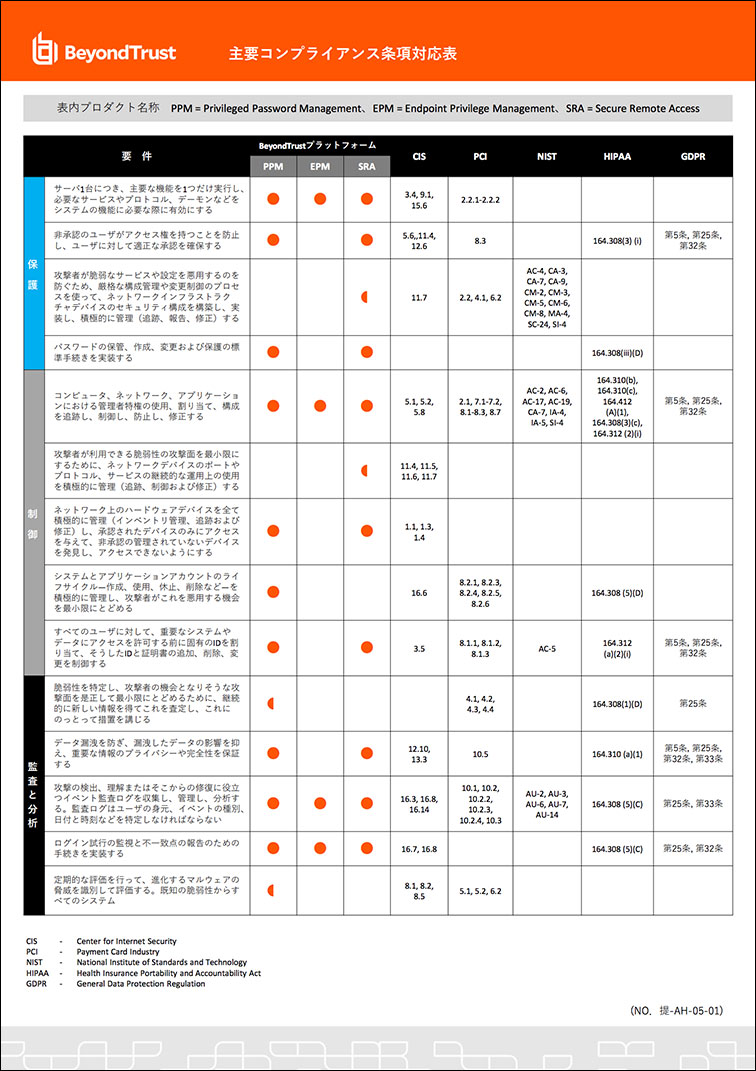

主要コンプライアンス条項対応表

BeyondTrust Solutions Compliance Matrix

BeyondTrust製品と下記の各種法令、規準との対応表

〈事例紹介〉

グローバルソフトウェア開発業者

Case Study : Global Software Developer

金融サービスから製造業、法執行機関、航空業界その他に至るまで、さまざまな業界の顧客に向けて、クラウドベースやオンプレミスでのソフトウェアソリューションを提供しているグローバルソフトウェア開発企業がコンプライアンス上の基準以上の要件を満たす上でBeyondTrustを採用しています。