予防的なPAM防御でLightBasin(UNC1945)他の進化した攻撃に対処する

CrowdStrike社はLightBasinグループによるサイバー攻撃の分析レポートを公表しました。1.CrowdStrikeの対LightBasin7つの推奨保護をSANS CIS制御と紐づけ 2. 三つの追加制御を見極め紐づけ 3. この3つの攻撃戦略からのBeyondTrust製品による保護を説明します。

IT運用管理と情報セキュリティの専門家であるブロードが、次世代のビジネスプラットフォームに欠かせないセキュリティの最新情報をお届けします。

CrowdStrike社はLightBasinグループによるサイバー攻撃の分析レポートを公表しました。1.CrowdStrikeの対LightBasin7つの推奨保護をSANS CIS制御と紐づけ 2. 三つの追加制御を見極め紐づけ 3. この3つの攻撃戦略からのBeyondTrust製品による保護を説明します。

夜間システム障害が発生し担当者が緊急対応を実施するためのアクセス権限が無い場合、セキュリティ管理者に連絡して権限許可を得るまで対応を遅らせることができますか?ETF/Rは、緊急事態の際、オンデマンドで担当者に承認が得られ、適切なアクセスレベル特権を利用してリカバリー対応できるRACF用製品です。

あるジョブは問題なく稼働しているのに、別のジョブは正常に稼働できない。双方とも同じ業務プログラムで利用上の権限に差がない場合、双方の差異を調査しなければなりません。ジョブの実行はユーザ権限に基づいており、それぞれを実行するユーザ権限の差異を調べる必要がありますがこの類の問題はRACFの運用管理ではよくある事と思います。

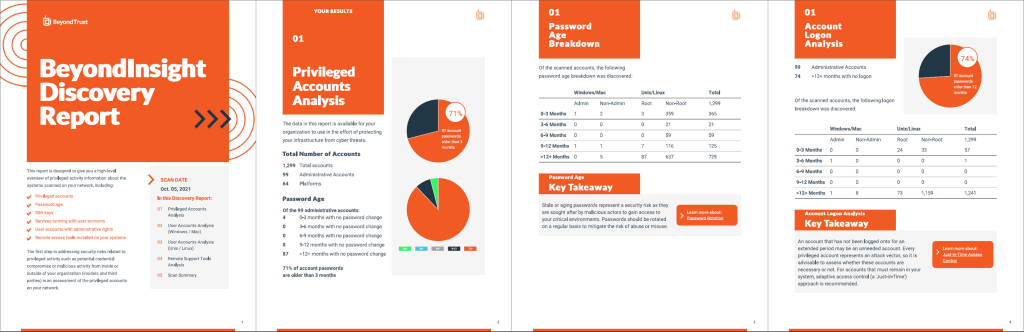

BeyondTrust社が従来提供してきたDiscovery Toolを刷新してBeyondInsight Discovery Toolとして無償提供を開始しました。Discovery Toolの対象だったWindowsに加え、MacやUnix/Linuxの管理者権限アカウントや主なリモートアクセスツールを検知します。