WEBセミナー:安全性と効率性を兼ね備えた外部アクセス管理のベストプラクティス

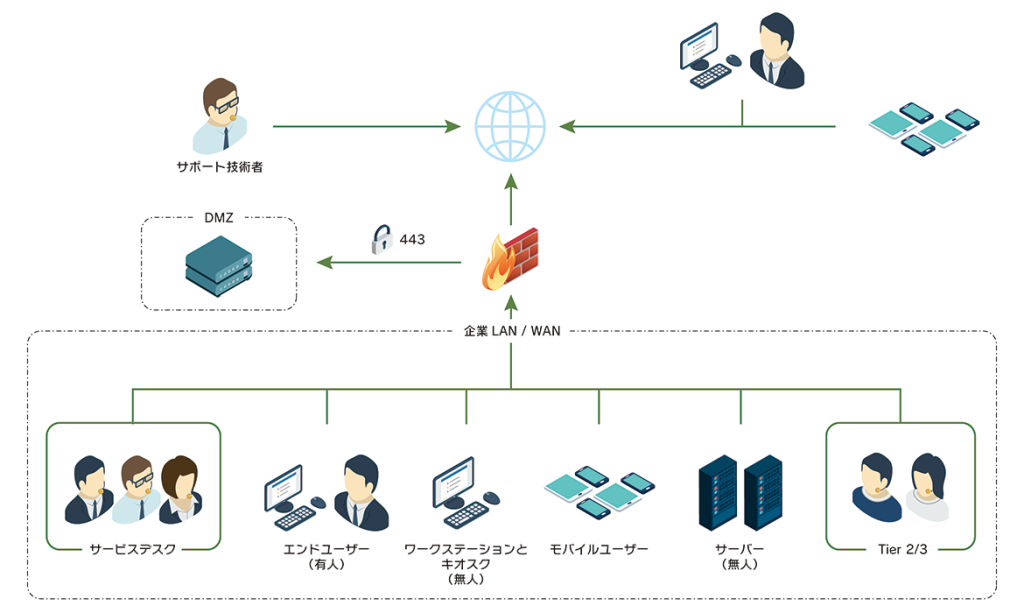

特権アクセス管理およびアイデンティティ脅威検知・対応に取り組むBeyondTrust社が提供する、安全かつ効率的なリモートアクセス製品を紹介します。国内での主な例として、大手小売業におけるフランチャイズ店舗のサポートや、ホテルの客室におけるインターネット接続の管理など、現実的な利用シーンも交えながらご説明いたします。

IT運用管理と情報セキュリティの専門家であるブロードが、次世代のビジネスプラットフォームに欠かせないセキュリティの最新情報をお届けします。

特権アクセス管理およびアイデンティティ脅威検知・対応に取り組むBeyondTrust社が提供する、安全かつ効率的なリモートアクセス製品を紹介します。国内での主な例として、大手小売業におけるフランチャイズ店舗のサポートや、ホテルの客室におけるインターネット接続の管理など、現実的な利用シーンも交えながらご説明いたします。

今回のセミナでは次のことを実現したユーザ事例をお話いたします。・国内の在宅勤務者が世界中のシステムをセキュアなアクセスを実現 ・小売業界では、全国のPOSシステムのメンテナンスを中央から一括サポート ・情シス担当者が自宅からセキュアに社内のサポートを実施 ・VPNを使わずに、社内システムへのリモートサポートを実現

BeyondTrustは5年連続でGartner Magic QuadrantのPAM部門リーダーに認定され、3社中最高の実行能力を持つ1社に位置づけられました。市場適応力、強力な製品機能、満足顧客からの信頼が評価された証です。この連続認定はイノベーションへの取り組み、市場ニーズの理解、お客様への献身を反映しています。

LockBitはランサムウェア攻撃に使用される脅威の一つです。この脅威に対処するため、米国サイバーセキュリティ・社会基盤安全保障庁はサイバーセキュリティー勧告を発行しました。LockBitが多様な組織に攻撃を仕掛け影響力を拡大させている中、CISAの勧告は重要な指針となります。

サイバー犯罪は進化し組織化され、「サイバー犯罪サービス」となりました。特にイニシャルアクセスブローカー(IAB)は初期アクセス情報を入手後サイバー犯罪者に売却して、それがランサムウェアや知的財産攻撃に使われます。ここではこうしたサイバー犯罪にどう対策すべきかを考えます。

BeyondTrust は、FedRAMPで、RSおよびPRA製品への認定のIn Process指定を受けました。In Processというステータスは、FedRAMP認定プロセスの重要なステップであり、BeyondTrust が向こう12か月以内に両サービスがFedRAMP認定を完了する予定であることを意味します。

今回は、私たちの事業や公共機関、さらには個人が使用するテクノロジーを狙う、登場人物 ー「脅威アクター(Threat Actor)」、「ハッカー(Hacker)」そして「攻撃者(Attacker)」ー の一般的な定義を見てみましょう。

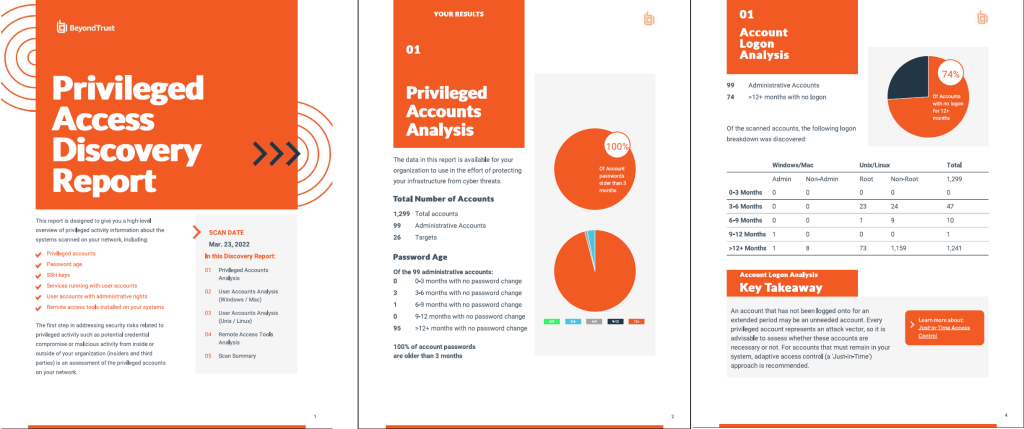

BeyondTrust社がPrivileged Access Discovery Applicationの無償提供を開始しました。特権アカウントと資格情報を可視化してアカウントの設定ミスの特定、使用回数無制限のスキャン、詳細なスキャン結果と調査結果のサマリーレポートなどが提供されます。

Gartner Peer Insightsの"Customer’s Choice"の選定は、BeyondTrust製品の購入、実装、使用を経験したユーザー企業の専門家のフィードバックと評価に基づいています。BeyondTrustは5段階中4.5の総合評価を獲得しレビューアの90%が「推奨する意欲」に言及しています。

セグメンテーションは基本的なアーキテクチャ上の手法であり、資産、身元情報、アプリケーション、クラウドサービスなどの隔離を行い、水平方向に移動する脅威を軽減し、境界をまたぐ境界線を減らします。コンプライアンス戦略の多くが、データや他のリソースを保護する主な制御方法としてセグメンテーションを義務付けており、セキュリティのためのネットワークセグメンテーション、マイクロセグメンテーション、ゾーン手法は、その場のセキュリティを無条件に信用しないゼロトラストの環境とアーキテクチャを実現するための基本原則です。