Investecのゼロトラスト戦略の鍵としてのPAMの活用方法

BeyondTrustがInvestecと協力してゼロトラストの達成をテーマにしたイベントが開催されました。Investecがゼロトラストを実現するための成功事例や課題、手法、ミスの回避策について紹介し、講演でのキーポイントもお伝えします。ゼロトラスト戦略の導入に関心のある企業に実践的な知識と安心感を提供することを目指しました。

IT運用管理と情報セキュリティの専門家であるブロードが、次世代のビジネスプラットフォームに欠かせないセキュリティの最新情報をお届けします。

BeyondTrustがInvestecと協力してゼロトラストの達成をテーマにしたイベントが開催されました。Investecがゼロトラストを実現するための成功事例や課題、手法、ミスの回避策について紹介し、講演でのキーポイントもお伝えします。ゼロトラスト戦略の導入に関心のある企業に実践的な知識と安心感を提供することを目指しました。

Netscoutの脅威レポートによれば、2021年には950万件の攻撃があり、最大級の攻撃は標的に対し612Gb/sの規模で行なわれました。DDoSが消滅していないのは明らかです。20年以上も経っているのに、DDoS攻撃とそれを防ぐための策をどのように構築するか、多くの人はあまりよく理解していないようです。

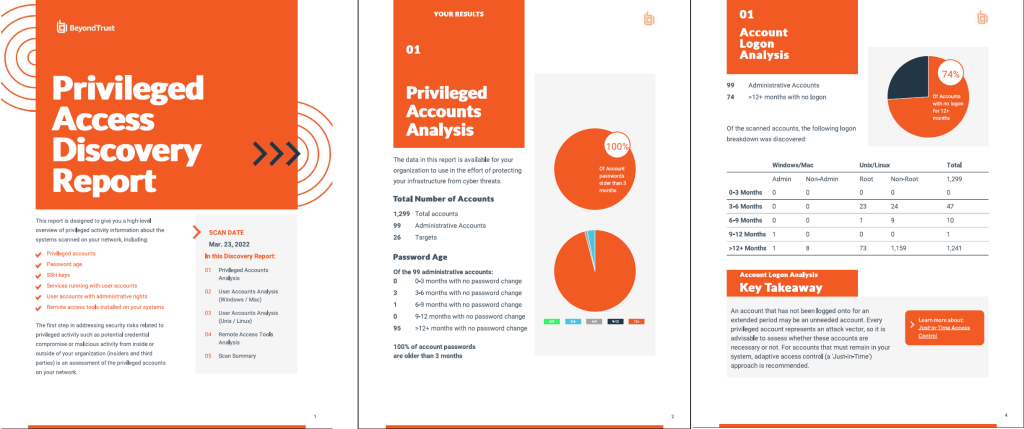

BeyondTrust社がPrivileged Access Discovery Applicationの無償提供を開始しました。特権アカウントと資格情報を可視化してアカウントの設定ミスの特定、使用回数無制限のスキャン、詳細なスキャン結果と調査結果のサマリーレポートなどが提供されます。

Unix、Linuxの多くの基本OS、管理、アプリケーション、およびソフトウェア機能は一般ユーザ権限以上が必要です。このためにユーザが昇格した権限、つまりrootや管理者ユーザの形態である必要があります。このセキュリティとコンプライアンスリスクの克服にはrootや管理者権限の保持の必要性を排除しなくてはなりません。

CrowdStrike社はLightBasinグループによるサイバー攻撃の分析レポートを公表しました。1.CrowdStrikeの対LightBasin7つの推奨保護をSANS CIS制御と紐づけ 2. 三つの追加制御を見極め紐づけ 3. この3つの攻撃戦略からのBeyondTrust製品による保護を説明します。

3月9日、Bloombergは、Verkadaのネットワークに大規模なセキュリティ侵入があり、刑務所、病院、Teslaなどの企業で使われている150,000台の防犯カメラのライブ映像が漏洩したと報じました。この漏洩で女性専門診療所や精神病患者の施設、警察署など、機密性の高い環境のライブ映像が流出したのです。

BeyondTrust社Blog “Server Security Best Practices for Unix & Linux Systems” March 23, 2021 by Karl Lankford より サーバのセキュリティ、そしてUnixおよびLinux環境の保護は、これまでにないほど緊急性を増しています。PaaS、IaaS、SaaSといったモデルの採用がここ数年にわたって進められていますが、リモートワークの爆発的な増加や多岐にわたるビジネスのやり方に応えるため、デジタルへの移行が加速している時代において、すべてをクラウドで行うことへの要求が非常に高まっているのです。このように急速に発展が進み、ますます複雑さが増している世界では、サーバの脆弱性や保護策における穴が大きくなり、攻撃を仕掛ける者-外部の脅威実行者あるいは内部者-がこれを悪用して甚大な被害を与えることになりかねません。このブログでは、以下のことを中心にUnix/Linuxサーバのセキュリティとは何かについて探ることにします。 UnixとLinuxの共通のユースケース L...

毎年人気を博す、年次のマイクロソフト脆弱性レポート(Microsoft Vulnerabilities Report)の第8版ができました。 2020年の一年間でMS製品の脆弱性は合計1,268が報告され、前年から48%の大幅な増加しました。そのうちInternet Explorerの重大な脆弱性の90%、Microsoft Edgeの重大な脆弱性の85%、Microsoft Outlook製品の重大な脆弱性の100%が管理者権限を削除することで軽減できたことが判りました。

世界のWEBサーバーの96%がLinuxで稼働しており、大企業、特に銀行、金融、オンライン小売、製造業、特にSaaSソリューションを提供する企業にとって、強固なセキュリティと高い可視性は非常に重要です。 2020年以前は、大半のランサムウェアはWindowsデバイスを標的にしていました。しかし、コロナのパンデミックがデジタルトランスフォーメーションを加速させ、リモートワークの大ブームを引き起こし、クラウドアプリケーションの採用が相次ぎました。これらのアプリのほぼすべてはLinuxを利用しており、これらのサーバーでの悪意のある攻撃者によるリスクは高まり、さらに攻撃に成功した場合の影響ははるかに大きくなります。

Qualysリサーチチームはヒープオーバフローの脆弱性、CVE-2021-3156を発見しました。これはsudoに存在し、どのような一般ユーザであってもパスワード無しでLinuxに対してroot権限を取得できるものです。たとえ「nobody」といったユーザであってもLinuxサーバにパスワード無しにアクセス可能です。