PAMイノベーションストーリー : WindowsとMacの特権管理で運用の複雑さを軽減

脅威を軽減するためのエンドポイントセキュリティの重要性はPrivilege Management for Windows(PMW)での革新に多額の投資をしている理由です。最新の脆弱性と攻撃経路を監視して、そこからの洞察を活用して組織を保護するのに役立つ新機能でPMWを継続的に革新しています。

IT運用管理と情報セキュリティの専門家であるブロードが、次世代のビジネスプラットフォームに欠かせないセキュリティの最新情報をお届けします。

脅威を軽減するためのエンドポイントセキュリティの重要性はPrivilege Management for Windows(PMW)での革新に多額の投資をしている理由です。最新の脆弱性と攻撃経路を監視して、そこからの洞察を活用して組織を保護するのに役立つ新機能でPMWを継続的に革新しています。

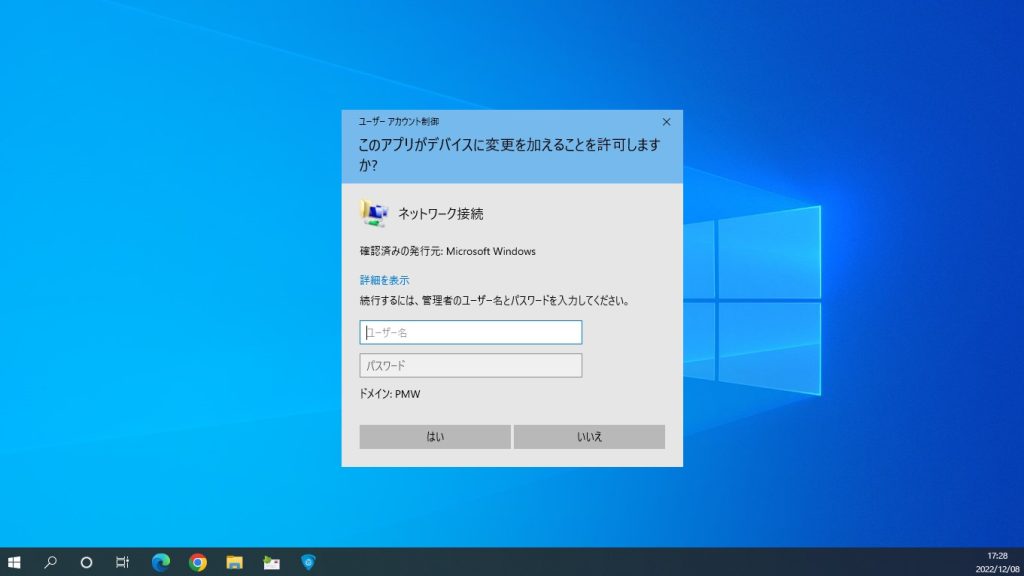

ITに関わる誰もがヒューマンエラーで「やらかしてしまった」話を知っています。いくつかの要因が関係していますが、筋肉の記憶は大きな問題です。ユーザーが通常の「正しい」タスクを実行するために繰り返しダイアログをクリックするうちに疲弊が起こり、同じメッセージがその日に30回表示されれば自動的に [はい] をクリックします。

ここ数年でゼロトラストがセキュリティ分野で脚光を浴びる一方で、それを完全に導入したとする企業は非常に少ない点は驚くべきことです。調査によると自社アカウントに対してゼロトラストを完全に展開したとする企業はわずか24%でした。これが技術面での提携や連携がセキュリティとITインフラのニーズと戦略で重要な理由です。

AWSのセキュリティはあなた自身にかかっていています。AWSは、クラウド環境を安全に保つための巨額の投資をしていますが、それでもAWSのセキュリティ、特にIDとアクセスの管理には顧客の手に委ねられています。ここではAWSセキュリティの向上と望ましくない事態を回避るための7つのシンプルなルールについてお話しします。

BeyondTrust は、FedRAMPで、RSおよびPRA製品への認定のIn Process指定を受けました。In Processというステータスは、FedRAMP認定プロセスの重要なステップであり、BeyondTrust が向こう12か月以内に両サービスがFedRAMP認定を完了する予定であることを意味します。

シャドーITとは、機器やソフトウェア、アプリやサービス利用を正規の承認なしで行うものです。業務効率化やシステム部門が業務フロー外で行うようなものも含みます。通常は悪意によるものではありません。時間的猶予が無い中での課題対応など障壁を解消するために実施されますがデータ漏洩や管理不足等セキュリティリスクに繋がりかねません。

ユーザーアカウント制御(UAC)はWindowsのOS内のセキュリティ機能で、マルウェアの影響を回避することを目的に設計されています。UACのプロンプトはユーザーの画面に表示され、そのインストールや変更などの要求を本当に実行したいかを、操作しているユーザーに確認を促します。

Metasploit はエクスプロイトのカストマイズに関連した多くの機能を持っており、エクスプロイトの後にくる、C2機能が多くの人に使われます。私の過去のWebinarで参加者からMetasploitをC2フレームワークとして設定したコマンドは何か?という質問を受けました。そこからこのブログに繋がっています。

脅威情報(TI)とは、脅威の実行者や、の手法と手口といったデータや情報を集めることです。TIは、脅威を予測して攻撃を検出するのに役立ち、情報セキュリティの世界で働くチームや個々のメンバーに貴重なデータを与え、上手く使えば、核となる大切なセキュリティ情報を得るための効果的なプロセスを構築するのに役立ちます。

BeyondTrust社によるホワイトペーパーの日本語版です。 このガイドは、IT およびセキュリティ管理者が、ゼロトラストアーキテクチャに関して、NISTがSP 800-207で規定する指針にBeyondTrustのソリューションがどう対応するかを解説するように作成されています。