“Fortra GoAnywhere MFT: Deserialization Flaw Opens the Door to Remote Code Execution (CVE-2025-10035)” Oct 14, 2025 by Dr. Yunfei Ge より

2025年9月、セキュリティ研究者は、Fortra の GoAnywhere Managed File Transfer(MFT)プラットフォームに存在する重大なリモートコード実行脆弱性(CVE-2025-10035)について警告を発しました。CVSS 10.0 と評価されたこの脆弱性により、攻撃者は認証なしで影響を受けるシステムを完全に制御できる可能性があります。これは、企業の機密データを安全に扱うことを期待されているソフトウェアにとって、まさに最悪のシナリオです。

この欠陥は Fortra によって公開され、その後 CISA の既知の悪用脆弱性(KEV)カタログに追加されましたが、すでに実際の攻撃で悪用が確認されています。Microsoft は、Medusa ランサムウェアグループ(Storm-1175)がこの脆弱性を企業ネットワークへの侵入口として利用し、データ窃取や大規模な暗号化インシデントを引き起こしたと報告しました。ファイル転送サービスの侵害から始まった攻撃が、瞬く間に全面的な侵害へと発展し、信頼されたプラットフォームにおけるわずか一つの欠陥が、組織全体のインフラストラクチャに波及する可能性を浮き彫りにしました。

脆弱性の背後にあるトリック

GoAnywhere MFT は、社内システム、外部パートナー、クラウドサービス間でのファイル転送を自動化・管理するエンタープライズ向けソリューションです。銀行、医療機関、エネルギー企業、政府機関など、機密データを保護し、ビジネスクリティカルな取引を安全に実現するために広く利用されています。

CVE-2025-10035 は、GoAnywhere がライセンスアクティベーション要求を処理する方法に起因します。サーバーが正規のライセンス「バンドル」と見なしたデータを受信すると、自動的に処理を行います。攻撃者は、システムがユーザー操作なしで実行する隠し命令を含む偽造アクティベーションファイルを作成し、これをアップロードさせることで、サーバーを完全に制御することができます。

現実世界での影響:ファイル管理から全面侵害へ

この脆弱性の影響は極めて深刻です。Microsoft Threat Intelligence によると、金銭目的の Medusa ランサムウェアを展開するグループである Storm-1175 が、この脆弱性を積極的に悪用し、少なくとも 1 件のランサムウェア攻撃を確認しています。

GoAnywhere MFT は、給与情報、契約書、医療記録など、機密性の高いファイルを扱うことが多く、組織内のデータフローの中核に位置づけられています。侵害されたサーバー 1 台が、さらに広範な攻撃の足掛かりとなる恐れがあります。この脆弱性を悪用された場合、攻撃者はデータの窃取や改ざん、ランサムウェアの展開、さらには MFT システムに保存されている認証情報を悪用した内部ネットワークへの横展開を行うことが可能になります。

これらのサービスは多くの場合バックグラウンドで動作しているため、データが流出または暗号化されるまで侵害が検知されない可能性があります。攻撃対象としての価値が高い金融業界などで広く導入されていることに加え、認証なしでコマンド実行が可能であることから、この脆弱性は金銭目的のサイバー犯罪者にとって特に魅力的な標的となっています。

まとめ:信頼はセキュリティの境界ではない

GoAnywhere における今回のインシデントは、信頼されたエンタープライズツールであっても、攻撃者にとって最も容易な侵入口となり得るという現実を改めて示しました。攻撃者は、特権アクセスや機密データを扱うシステムを意図的に狙います。

セキュリティチームにとっての重要な教訓:

- 「安全な」プラットフォームが攻撃から免れると決して思い込まないこと

- 管理インターフェースを外部に公開する範囲を最小限にすること

- 迅速にパッチを適用し、異常なアクティビティを継続的に監視すること

- ファイル転送サーバーを、ドメインコントローラーや ID 管理システムと同様に、最も高リスクな資産として扱うこと

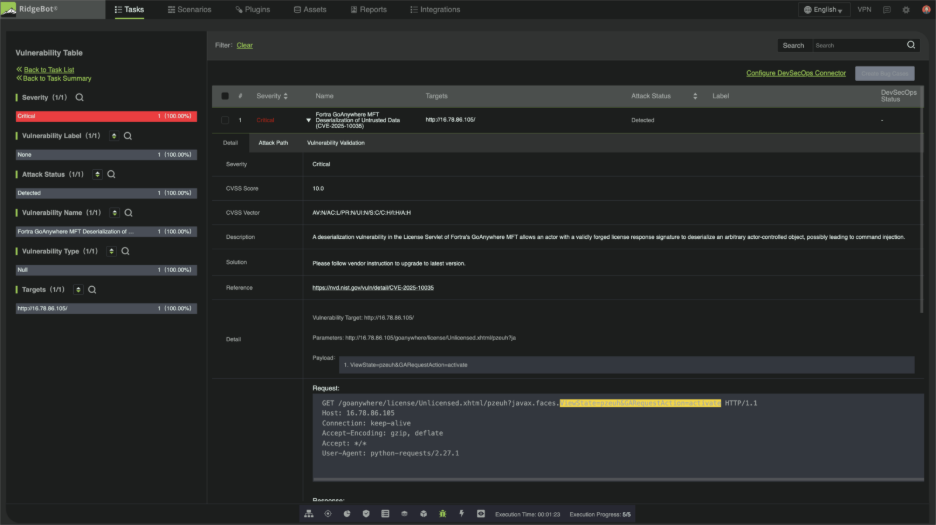

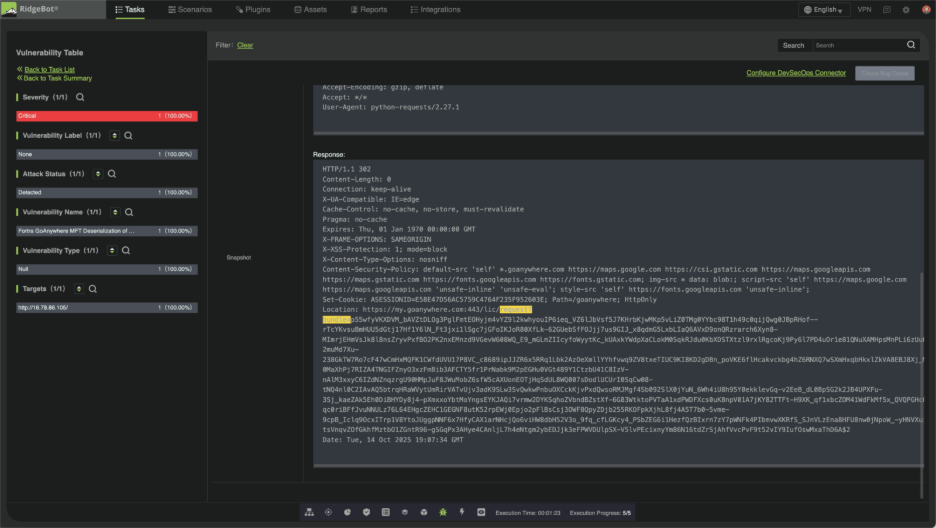

RidgeBot®による検出と攻撃シミュレーション

CVE-2025-10035 は、信頼されたファイル転送サービスであっても、いかに迅速に悪用され得るかを示す典型例です。RidgeBot®の自動侵入テストは、セキュリティチームが攻撃を受ける前にこのようなリスクを特定・評価するのに役立ちます。

RidgeBot®は、実際の攻撃経路をシミュレートし、脆弱な GoAnywhere MFT インスタンスを検出して脆弱性を検証し、実践的な修復ガイドを提供します。これらのプロセスを数週間ではなく数時間で実施できることが特長です。脅威インテリジェンスと AI 駆動型分析を活用する RidgeBot®は、機密データをプロアクティブに保護し、ランサムウェアやデータ侵害を防ぐための可視性と信頼性をセキュリティチームに提供します。

貴社のセキュリティ強化を支援する、RidgeBot®のご紹介もご覧ください。