Investecのゼロトラスト戦略の鍵としてのPAMの活用方法

BeyondTrustがInvestecと協力してゼロトラストの達成をテーマにしたイベントが開催されました。Investecがゼロトラストを実現するための成功事例や課題、手法、ミスの回避策について紹介し、講演でのキーポイントもお伝えします。ゼロトラスト戦略の導入に関心のある企業に実践的な知識と安心感を提供することを目指しました。

IT運用管理と情報セキュリティの専門家であるブロードが、次世代のビジネスプラットフォームに欠かせないセキュリティの最新情報をお届けします。

BeyondTrustがInvestecと協力してゼロトラストの達成をテーマにしたイベントが開催されました。Investecがゼロトラストを実現するための成功事例や課題、手法、ミスの回避策について紹介し、講演でのキーポイントもお伝えします。ゼロトラスト戦略の導入に関心のある企業に実践的な知識と安心感を提供することを目指しました。

脅威を軽減するためのエンドポイントセキュリティの重要性はPrivilege Management for Windows(PMW)での革新に多額の投資をしている理由です。最新の脆弱性と攻撃経路を監視して、そこからの洞察を活用して組織を保護するのに役立つ新機能でPMWを継続的に革新しています。

シャドーITとは、機器やソフトウェア、アプリやサービス利用を正規の承認なしで行うものです。業務効率化やシステム部門が業務フロー外で行うようなものも含みます。通常は悪意によるものではありません。時間的猶予が無い中での課題対応など障壁を解消するために実施されますがデータ漏洩や管理不足等セキュリティリスクに繋がりかねません。

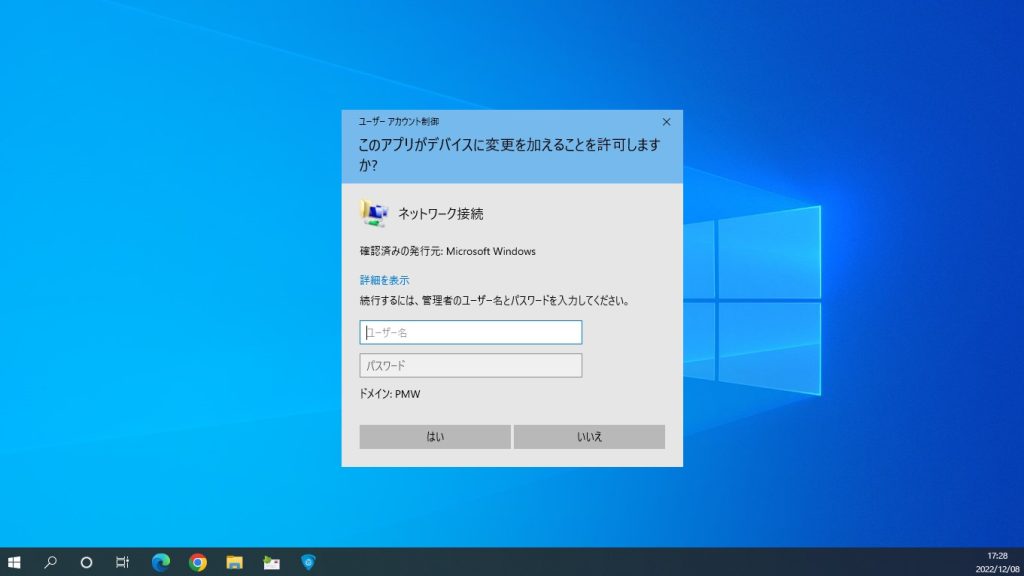

ユーザーアカウント制御(UAC)はWindowsのOS内のセキュリティ機能で、マルウェアの影響を回避することを目的に設計されています。UACのプロンプトはユーザーの画面に表示され、そのインストールや変更などの要求を本当に実行したいかを、操作しているユーザーに確認を促します。

BeyondTrust社によるホワイトペーパーの日本語版です。 このガイドは、IT およびセキュリティ管理者が、ゼロトラストアーキテクチャに関して、NISTがSP 800-207で規定する指針にBeyondTrustのソリューションがどう対応するかを解説するように作成されています。

「最小権限の原則」ともいわれ、ユーザー、アカウント、およびコンピューター上のプロセスのアクセス権を、承認された操作を実行上で絶対に必要なリソースのみに制限するという考え方。最小権限のセキュリティモデルでは、ユーザーが自分の役割を実行できるように、最小レベルのユーザー権限または最低限の許可レベルを適用する必要がある。

間違いは誰にでもありますが、たった1クリックで、個人情報、銀行口座や業務に影響を及ぼしかねない状況では、リスクはさらに高くなります。今回は悪意のリンクや添付ファイルにまつわる課題とセキュリティの簡単なガイドラインに従うだけで、実際に侵害に気づき、影響を完全になくすことはできないにせよ、いかに軽減できるかをお話します。

2022年8月1 日Cisco は、ランサムウェアグループのYanluowangによって侵害を受けたことを確認しました。同日、Yanluowangは自身のサイトへの投稿で機密保持合意文書やエンジニアリングファイルを含む、約3,100ファイルから成る2.75 GB分のCiscoのデータを詐取したと主張しました。

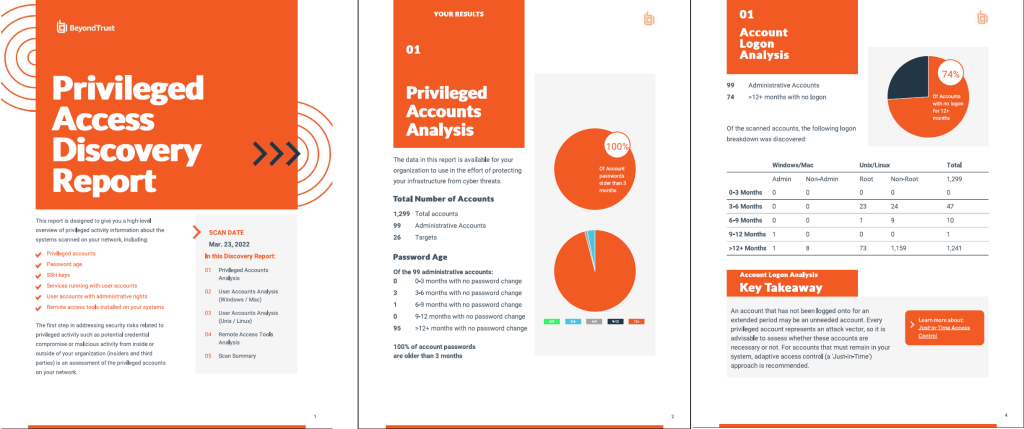

BeyondTrust社がPrivileged Access Discovery Applicationの無償提供を開始しました。特権アカウントと資格情報を可視化してアカウントの設定ミスの特定、使用回数無制限のスキャン、詳細なスキャン結果と調査結果のサマリーレポートなどが提供されます。

ITエコシステムでWindowsが明確な市場優位性を持っていることは否定できず、互換性、認証、生産性、アーキテクチャに優れたサーバーとデスクトップOSのペアを成功させたベンダーは他にありません。しかしMicrosoftソリューションには、1990年代半ばのWindows 3.11以降、悩ましい1つの欠陥があります。