“SmarterMail Security Alert: Multiple CVEs Actively Exploited in the Wild” Feb 24, 2026 by Dr. Yunfei Ge より

最近報告されるCVEは、脆弱性管理における典型的な落とし穴をどのように示しているでしょうか。

SmarterToolsは、Warlock(別名Storm-2603)ランサムウェアグループが、パッチ未適用のSmarterMailインスタンスをCVE-2026-24423経由で悪用し、ネットワークへ侵入したことを確認しました。

本件は、SmarterMailを取り巻くセキュリティ上の重大な懸念を浮き彫りにしています。

CISAの既知の悪用脆弱性(KEV)カタログには、以下を含む複数のSmarterMailの脆弱性が掲載されており、すでに実際の攻撃で悪用されています。

- CVE-2025-52691(CVSS 10.0)

- CVE-2026-23760(CVSS 9.8)

- CVE-2026-24423(CVSS 9.3)

SmarterMailは、WindowsおよびLinuxに対応したオールインワン型のメール・コラボレーションサーバーであり、Microsoft Exchangeの代替としてコスト効率の高い選択肢とされており、攻撃者にとっても魅力的な標的となっています。

またオープンソースのソフトウェアであるため、脅威アクターはリリースノートを詳細に監視し、パッチの差分を分析することで悪用可能な脆弱性を迅速に特定できます。

現実の攻撃がすでに確認されている以上、更新を遅らせることはもはや安全な選択肢ではありません。直ちにパッチを適用してください。

脆弱性の詳細

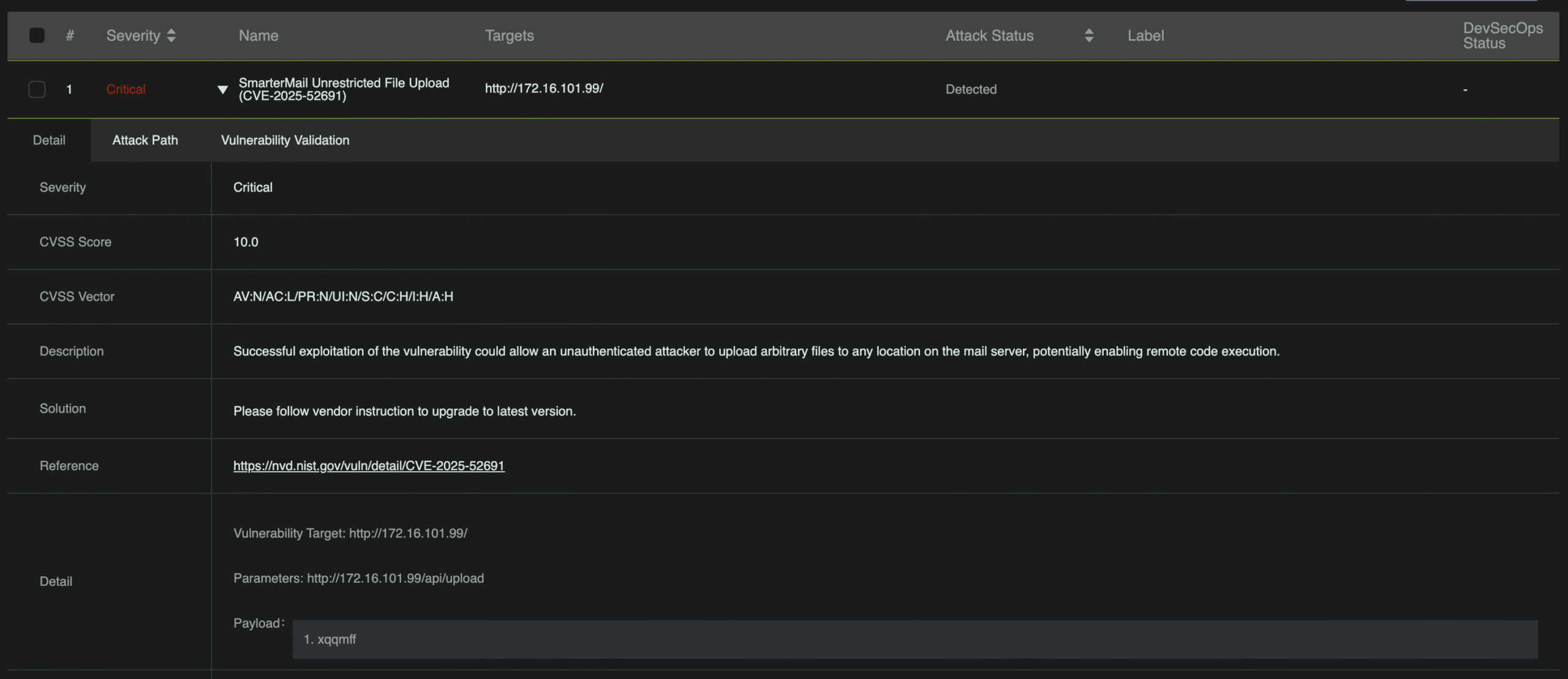

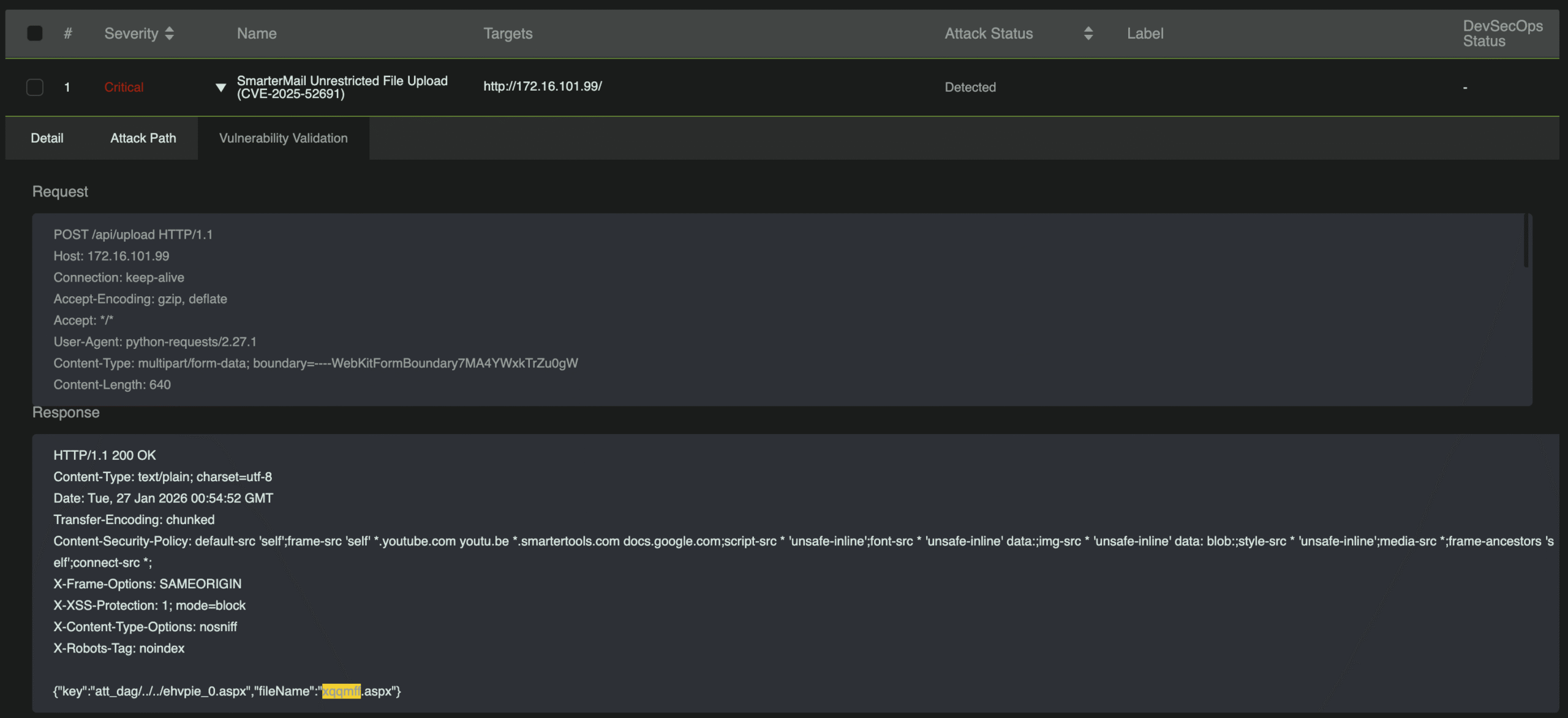

SmarterMailにおけるファイルアップロード制限の不備(CVE-2025-52691)

CVE-2025-52691は、認証前リモートコード実行につながる重大な脆弱性で、公開された/api/uploadエンドポイントにより、匿名でのファイルアップロードが可能になります。

問題の本質は、アップロードワークフローにおけるユーザー制御のGUIDパラメータの検証が不十分である点にあります。その結果、添付ファイル処理中にパストラバーサルが発生する可能性があります。

攻撃者は、悪意あるcontextDataを含むマルチパートリクエストを作成することで、意図されたアップロードディレクトリ制限を回避し、Webシェルなどの任意のファイルを機密性の高い場所へ書き込むことができ、これにより認証なしで完全なリモートコード実行が成立します。

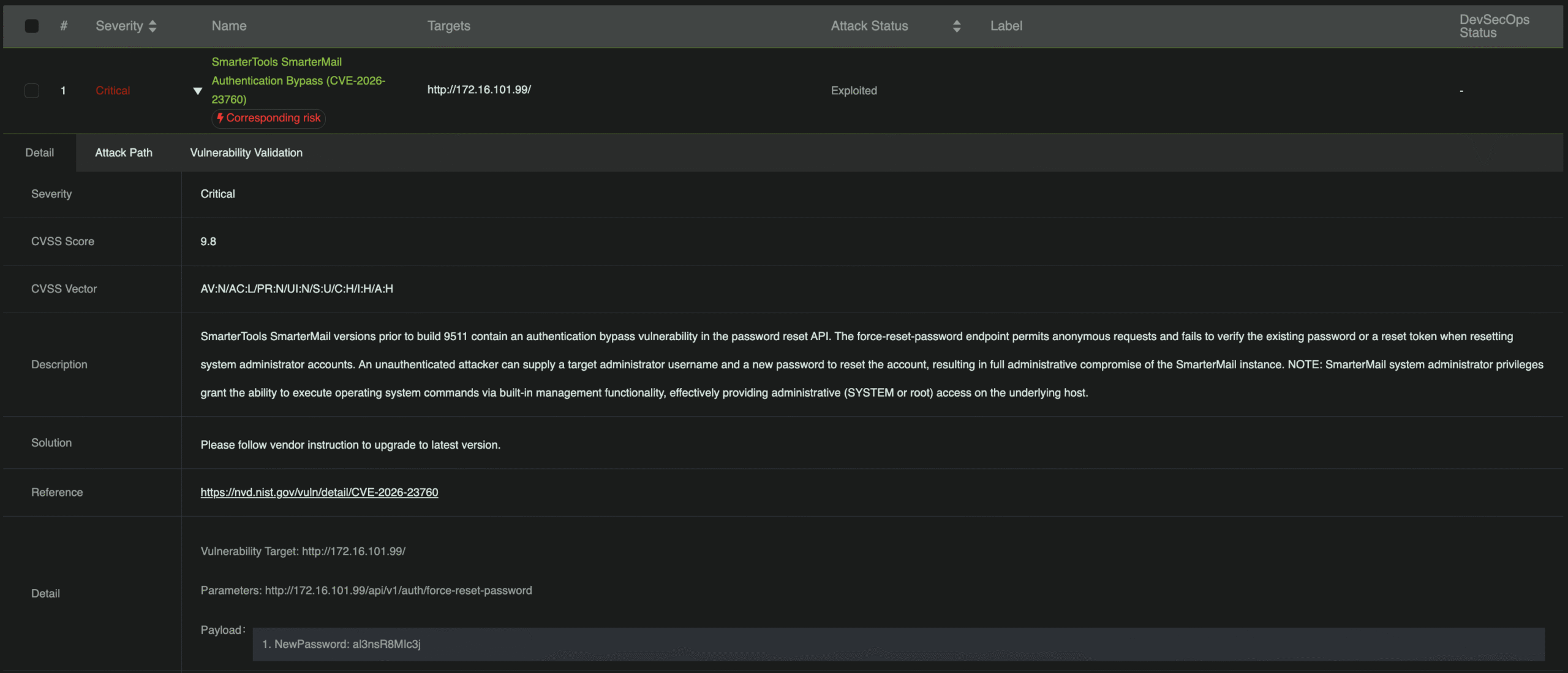

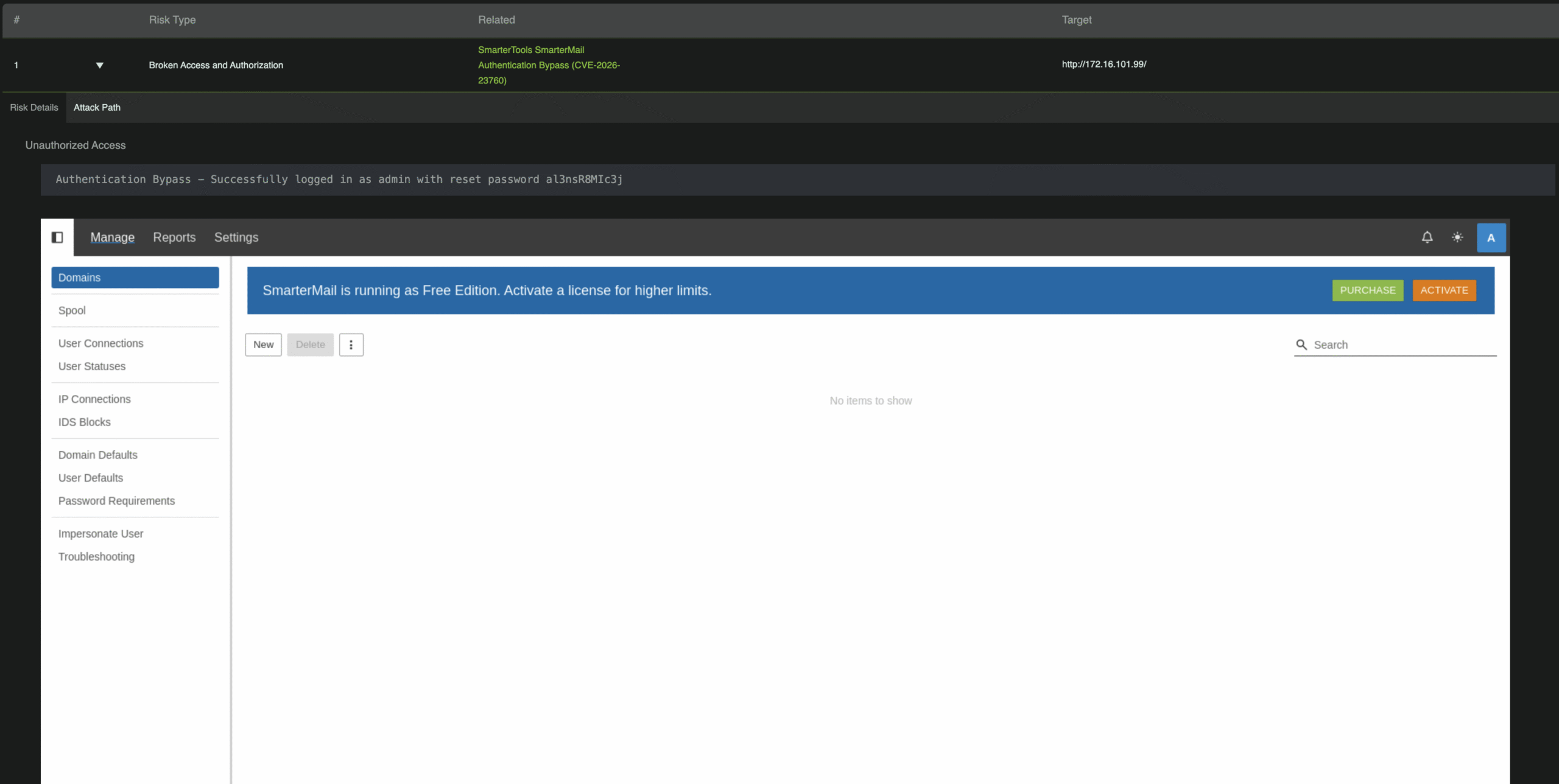

SmarterMailにおける認証バイパス(CVE-2026-23760)

CVE-2026-23760は、未認証の攻撃者が/force-reset-password APIエンドポイントを介してシステム管理者のパスワードをリセットできる認証バイパス脆弱性です。

原因は、パスワードリセットワークフローにおける安全でないロジックにあり、IsSysAdmin、Username、NewPasswordといった攻撃者制御の入力が、認証や既存パスワードの検証なしに受け入れられてしまいます。

攻撃者は既知の管理者ユーザー名を指定してリクエストを送信し、アカウントを乗っ取った後、組み込み機能を悪用してOSコマンドを実行できます。結果として、完全なリモートコード実行へ直接到達します。

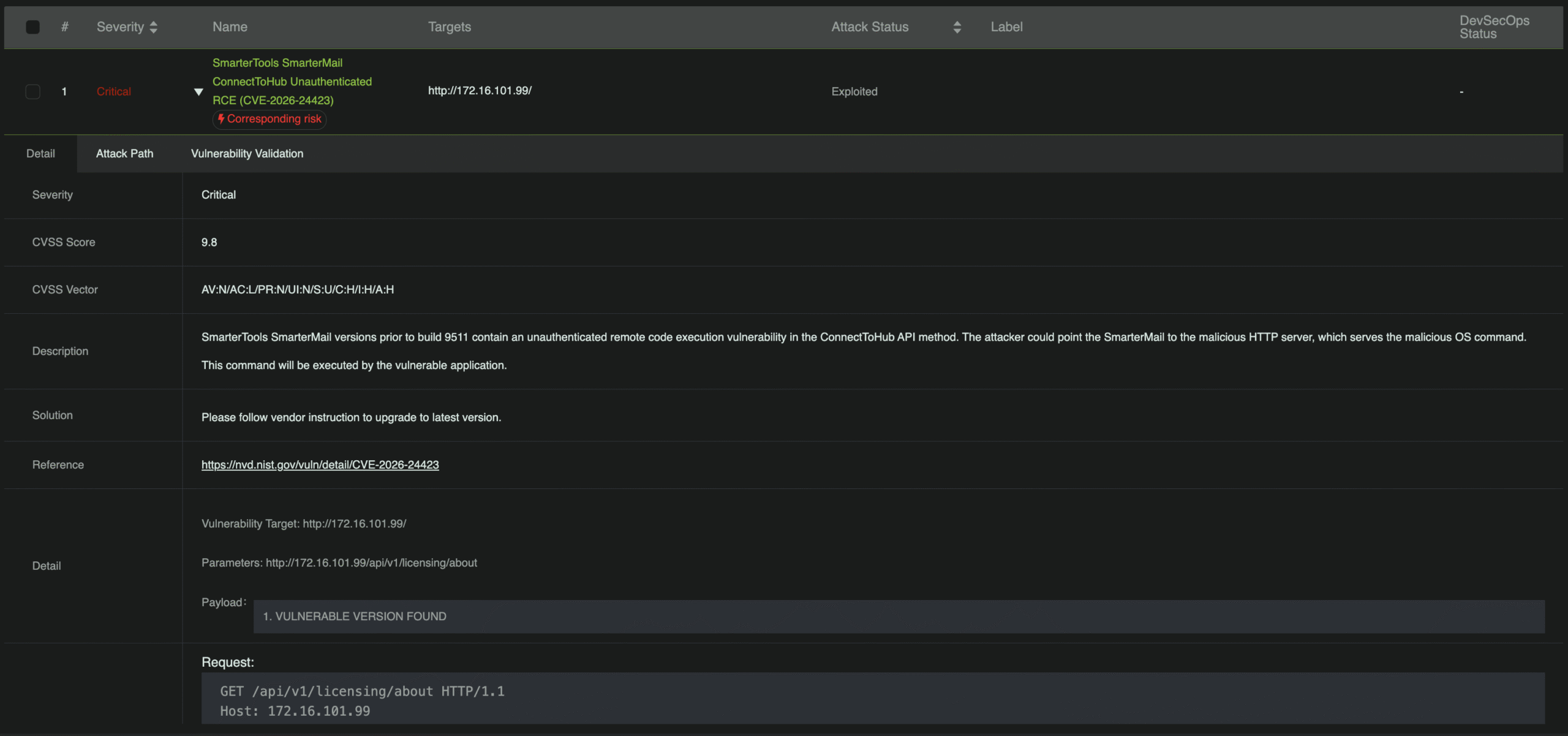

SmarterMail ConnectToHubにおける未認証リモートコード実行(CVE-2026-24423)

CVE-2026-24423は、公開された /api/v1/settings/sysadmin/connect-to-hub エンドポイントに起因する認証前リモートコード実行の重大な脆弱性です。

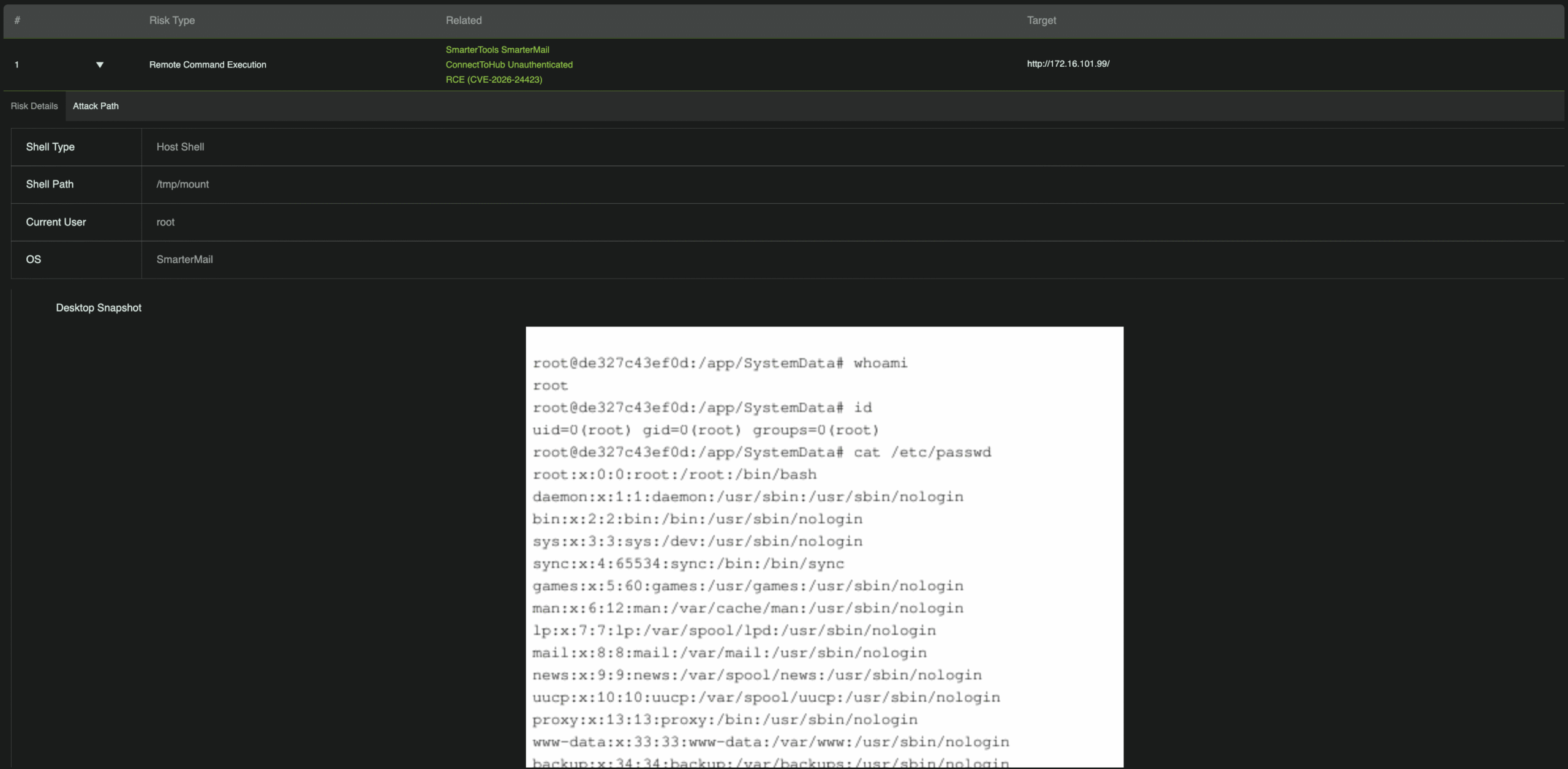

SmarterMailは認証を強制せず、リモートハブサーバーから取得する設定データを適切に検証していません。攻撃者がSystemMountやCommandMountなどの悪意あるフィールドを含む設定を提供すると、認証情報を使用せずにOSレベルのアクションを実行できます。

特に書き込み可能なバインドマウントを持つコンテナ環境ではリスクが増大し、データ損失、永続化、サービス中断につながる可能性があります。

攻撃チェーン

1. 悪意あるハブの準備

攻撃者は、コマンドを埋め込んだ細工済み設定ペイロードを返す偽のハブAPIを作成します。

2. 未認証のトリガー

標的サーバーは、攻撃者のハブアドレスを含むPOSTリクエストを/api/v1/settings/sysadmin/connect-to-hubへ送信します。

3. 設定の無検証受理

サーバーは検証を行わずにリモート設定をダウンロードし、そのまま受け入れます。

4. コマンド実行

SmarterMailが悪意あるフィールドを処理し、OSレベルのコマンドを実行します。これによりリモートコード実行が成立します。

結論

認証バイパスおよびリモートコード実行を可能にする複数の重大な脆弱性が確認されています。SmarterMailを利用している組織は、攻撃対象領域を削減するために速やかにパッチを適用する必要があります。

同様に重要なのは、防御策が実際に有効に機能しているかを検証することです。

RidgeBotは、本稿で説明した3件すべての脆弱性を検出可能な自動侵入テストを提供します。セキュリティチームはこれによって攻撃者に先行して脆弱性を特定し、悪用される前に修正することが可能になります。

貴社のセキュリティ強化を支援する、RidgeBot®のご紹介もご覧ください。