今回はz/OSのRACFの管理にまつわる小ネタ集をお届けします。PART IIも予定しています。

リソースアクセス時の許可

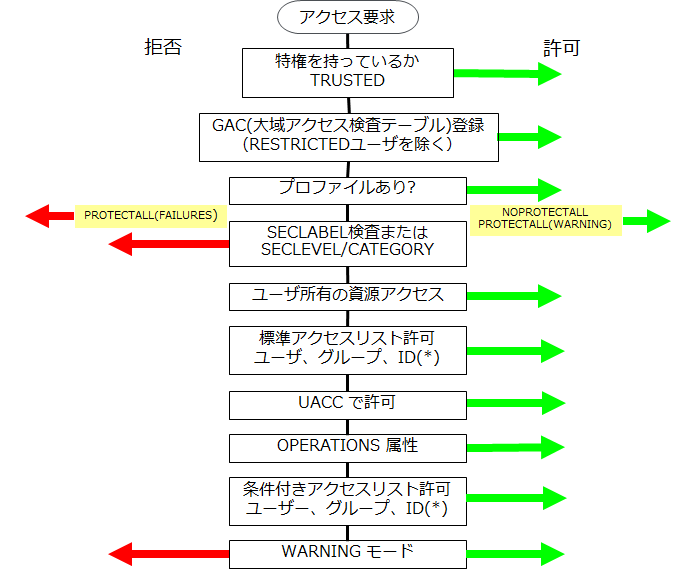

データセット等のリソースをアクセスした時、どのような流れで許可または拒否されているかについてご存じでしょうか?

詳細はマニュアルをご覧いただくとして、概ね以下の流れで権限チェックが行われ許可・拒否が取り扱われています。尚、下図に記述されているユーザ属性について簡単にご紹介します。

- TRUSTED:広範なアクセスが必要な主要な開始済みプロシージャ (STC)に割当てる属性(JES,LLA,SMF…)

- RESTRICTED:GACバイパスおよびアクセスリストのID(*) とUACC何 れのアクセスも許可しない属性

- OPERATIONS:特権の1つ

RACFプロファイル削除

RACFプロファイルの削除についてどのように対応されておりますか?

削除には決められた手順があります。この順序で削除しないと不要な定義がRACFデータベースに残り、ゴミとなったり、不要な権限定義が残るリスクとなる恐れがあります。正しい削除手順は以下の順番で実施します。

- ユーザIDに付与されている権限を削除

- ユーザIDが所有しているデータセットやリソースプロファイルを削除

- ユーザIDの削除(最後に)

複雑なRACFの管理、正しくできていますか?Vanguard RACF研修コース

IRRRID00ユーティリティ

RACFデータベースから定義されている情報を削除する場合、前段のような問題点を回避するため、 ID 削除ユーティリティが用意されています。

RACF ID 削除ユーティリティー(IRRRID00) は、RACF データベースを最新状態に保つために役立ちます。このユーティリティーを使用すると、RACF データベースに既に存在していない、または削除しようとしているグループIDやユーザーID に関連するすべての参照を除去できます。また、除去される ID に替わる IDを指定することもできます。

ID 削除ユーティリティーは、RACF データベース・アンロード・ユーテ ィリティー (IRRDBU00) の出力データを処理しますので、この出力に対して読み取りアクセス権を持つことが必要です 。

尚、弊社で取り扱っておりますVanguard Administratorは、削除時に決められた手順で関連する不要な定義類をすべて削除するため、安心してご利用いただるだけでなく、同一ユーザーIDへの権限の重複や不要となった定義類を一掃できるため、現在のRACFデータベースの健全化に役立ちます。

RACFコマンド

最近はツールを利用する機会が増えたため、直接RACFコマンドを入力する場面が少なくなり文法を忘れがちですが、 RACFコマンドには色々なルールがあるため、セキュリティ管理者はRACFコマンドについての幅広い知識が必須です。いくつか例を挙げますと、スペルが正しいこと、省略形、位置パラメータやキーワードパラメータ、TSO解析ルール(ユニークな最短のスペル)、値フィールドに埋め込まれたブランクの取扱い、値フィールドに埋め込まれた引用符の取扱い、デフォルトプレフィックスなど一般的なコマンドルールの他にも、RACF特有のルールとして、OWNERがグループの場合上位グループでなければならないこと、OWNERやSUPGROUPを省略した場合の取扱い、プロファイル命名規則、ユニバーサルグループ、システムおよびグループ特権、グループ構造による権限の継承(詳細は別のブログ記事「RACFグループ構造上の秘密: SYS1権限ですべてのデータセットにアクセス」)、グループIDの削除方法(IRRRID00ユーティリティ)、有効期限のないパスワード(NOINTERVAL)と有効期限が切れないパスワード(NOEXPIRED)、個別プロファイル(DISCRETE)と総称プロファイル(GENERIC)、データセットプロファイルのHLQに相当するユーザーIDまたはグループID、警告モード、EGN、総称文字(%、*、**)等々、注意しなければならない点が多々あります。