「脅威アクター」、「ハッカー」、「攻撃者」の違いとは?

今回は、私たちの事業や公共機関、さらには個人が使用するテクノロジーを狙う、登場人物 ー「脅威アクター(Threat Actor)」、「ハッカー(Hacker)」そして「攻撃者(Attacker)」ー の一般的な定義を見てみましょう。

IT運用管理と情報セキュリティの専門家であるブロードが、次世代のビジネスプラットフォームに欠かせないセキュリティの最新情報をお届けします。

今回は、私たちの事業や公共機関、さらには個人が使用するテクノロジーを狙う、登場人物 ー「脅威アクター(Threat Actor)」、「ハッカー(Hacker)」そして「攻撃者(Attacker)」ー の一般的な定義を見てみましょう。

間違いは誰にでもありますが、たった1クリックで、個人情報、銀行口座や業務に影響を及ぼしかねない状況では、リスクはさらに高くなります。今回は悪意のリンクや添付ファイルにまつわる課題とセキュリティの簡単なガイドラインに従うだけで、実際に侵害に気づき、影響を完全になくすことはできないにせよ、いかに軽減できるかをお話します。

2022年8月1 日Cisco は、ランサムウェアグループのYanluowangによって侵害を受けたことを確認しました。同日、Yanluowangは自身のサイトへの投稿で機密保持合意文書やエンジニアリングファイルを含む、約3,100ファイルから成る2.75 GB分のCiscoのデータを詐取したと主張しました。

DogWalkのゼロデイ攻撃が実際に悪用されているとの報告が表面化して、Microsoftが最終的に対策を講じてパッチを発行したのは今年8 月になって初めてのことになりました。ここではDogWalk の脆弱性と、このような脆弱性や他の脅威からエンドポイントの権限管理を使用して予防的に保護する方法について説明します。

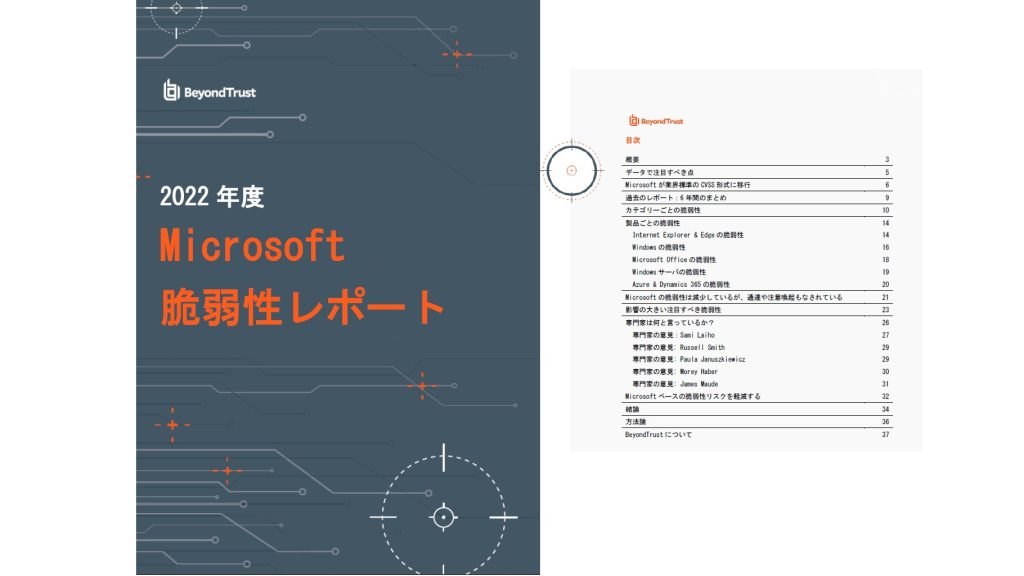

毎年人気を博す、年次のMicrosoft脆弱性レポート(Microsoft Vulnerabilities Report)の第9版ができました。これまで同様、今回の2022年版でも、2021年中のMicrosoft社による「パッチチューズデー」の12か月間の統合ビューと分析内容を提供します。

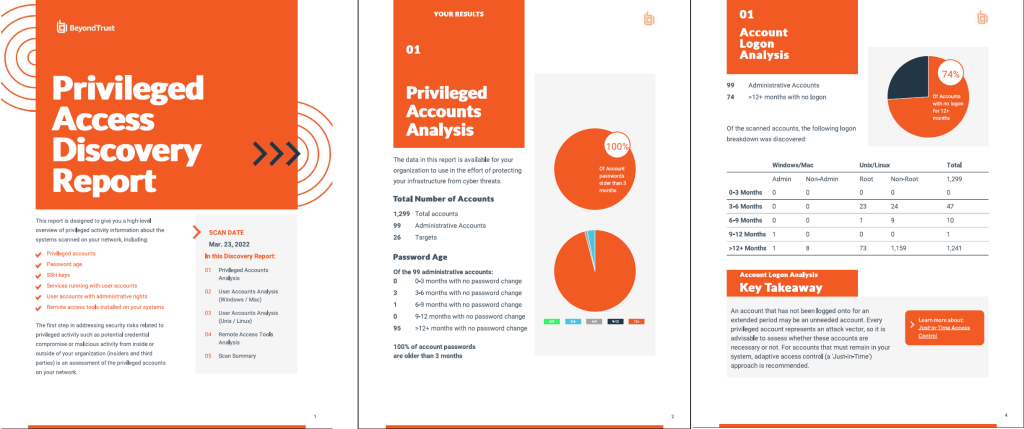

BeyondTrust社がPrivileged Access Discovery Applicationの無償提供を開始しました。特権アカウントと資格情報を可視化してアカウントの設定ミスの特定、使用回数無制限のスキャン、詳細なスキャン結果と調査結果のサマリーレポートなどが提供されます。

ITエコシステムでWindowsが明確な市場優位性を持っていることは否定できず、互換性、認証、生産性、アーキテクチャに優れたサーバーとデスクトップOSのペアを成功させたベンダーは他にありません。しかしMicrosoftソリューションには、1990年代半ばのWindows 3.11以降、悩ましい1つの欠陥があります。

MSDTでリモートコード実行の脆弱性CVE-2022-30190Pが検知され、Microsoftによると「呼び出し元のアプリケーションの権限で任意のコードを実行する可能性があり、プログラムのインストール、データの表示、変更、削除、またはユーザー権限で許可されたコンテキストで新しいアカウントの作成を行う」ことができます。

Unix、Linuxの多くの基本OS、管理、アプリケーション、およびソフトウェア機能は一般ユーザ権限以上が必要です。このためにユーザが昇格した権限、つまりrootや管理者ユーザの形態である必要があります。このセキュリティとコンプライアンスリスクの克服にはrootや管理者権限の保持の必要性を排除しなくてはなりません。

ポートの構成不備や脆弱性があると危険な入口になってしまいます。セキュリティ強化は、ポートがどのように使われているか、そしてどのように保護されているかを理解することにかかっています。ポートの概要と、その使われ方、留意すべき重大なリスク、環境全体でポート関連のサイバーセキュリティのリスクを軽減する方法などについて述べています。